Вирусный ИИ-помощник OpenClaw, покоривший сеть способностью самостоятельно распоряжаться банковскими картами и почтой, превратился в серьезную угрозу. Пока пользователи доверяют алгоритму свои финансы и расписание, эксперты по кибербезопасности бьют тревогу: критические уязвимости и наплыв вредоносных плагинов позволяют хакерам за секунды перехватывать контроль над чужими компьютерами.

Цифровой дворецкий на базе MCP

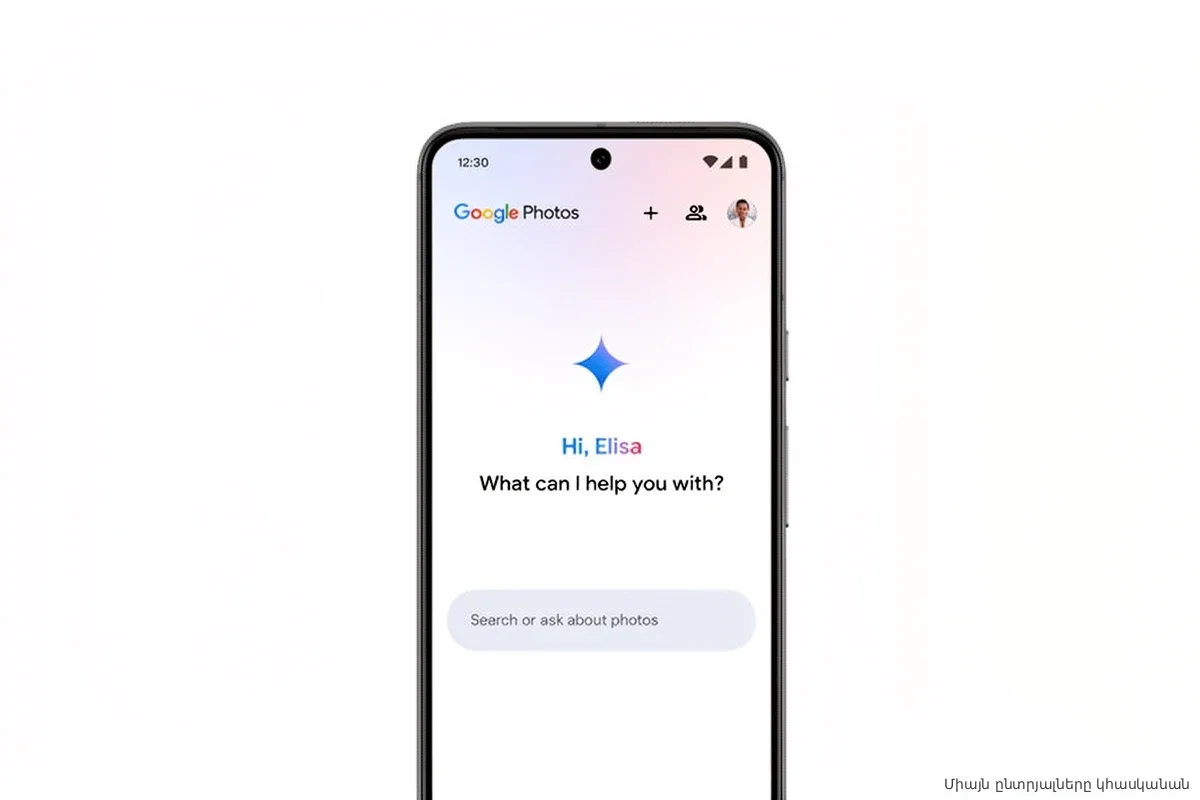

OpenClaw позиционируют как продвинутого персонального ассистента. Он умеет то, что не под силу обычным чат-ботам: бронирует столики в ресторанах через голосовые звонки, ищет авиабилеты и наводит порядок в календаре. В основе системы лежит протокол Model Context Protocol (MCP) — своего рода универсальный переходник, который связывает ИИ с тремя сотнями сторонних сервисов вроде Gmail или Slack. Если же задача оказывается слишком сложной для машины, OpenClaw задействует интеграцию с платформой Rent a Human, делегируя выполнение операции живому человеку.

Дыра в безопасности и утечка ключей

Беспечность разработчиков привела к появлению критической уязвимости CVE-2026-25253 с рейтингом опасности 8,8. Злоумышленнику достаточно заманить пользователя на вредоносный сайт или отправить агенту зараженную ссылку, чтобы полностью захватить управление шлюзом. В результате хакер получает основной токен аутентификации и удаленный доступ к системе. Исправить ситуацию удалось лишь в обновлении 2026.1.29.

Масштабы проблемы подтверждают данные мониторинговых сервисов: всего за несколько дней число открытых в сети инстансов OpenClaw взлетело с одной тысячи до двадцати одной с лишним тысячи. Большинство незащищенных систем сосредоточено в США и Китае. Через эти бреши в настройках в открытый доступ утекают API-ключи, токены OAuth и конфиденциальные учетные данные пользователей.

Троянские кони в магазине ClawHub

Функционал помощника расширяется за счет «навыков» (skills), которые публикует сообщество в каталоге ClawHub. Однако независимый аудит безопасности показал пугающие результаты: из почти трех тысяч доступных плагинов каждый восьмой оказался вредоносным. Исследователи выявили скоординированную кампанию ClawHavoc — под видом полезных инструментов вроде трекера криптокошельков распространялись кейлоггеры для Windows и стилеры для macOS. Разработчики попытались внедрить проверку кода через VirusTotal и языковые модели, но признают: стопроцентной защиты это не дает.

Как приручить ИИ без риска для данных

Специалисты по безопасности советуют не запускать OpenClaw напрямую на основном рабочем устройстве. Самый надежный вариант — физическая изоляция на отдельном компьютере или использование виртуальных «песочниц» в Docker-контейнерах. Бесплатная версия Docker Personal позволяет ограничить доступ агента к операционной системе, сохраняя его работоспособность.

Для безопасной работы лучше выбирать инструменты из официального каталога Docker MCP, где плагины проходят жесткую модерацию. Эксперты рекомендуют разворачивать ИИ-агентов в изолированных подсетях и не спешить: сначала доверьте помощнику простые задачи вроде ведения календаря, и только после тщательной настройки прав доступа открывайте ему путь к почте и банковским счетам.